アルテア・セキュリティ・コンサルティング 公式ブログ

2020年1月25日土曜日

2020年1月13日月曜日

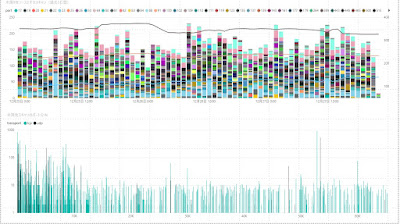

ポートスキャン概況(2020年1月13日)

2020年1月12日日曜日

ポートスキャン概況(2020年1月12日)PM

年末年始から今日まで、あれこれ多忙でレポートをサボってしまいました。極端な変化は観測されていませんが、23/tcpなどでは引き続き、一時的な活性化が米国を中心に発生しています。(レポート間隔が長くなっているので、ポート別スキャン傾向の表示範囲を過去3日間から5日間に広げました)

1433/tcp(MS-SQL-Server)ポートのスキャンは引き続き中国を中心に活発です。

中国発では、10日に短時間で広範囲のポートのスキャンを観測しています。意識的なスキャン活動の可能性があります。

台湾発では10日頃に23/tcpの活性化が見られました。

韓国IP発では123/udp(NTP)の活動が活発化しています。(UDPであるため、DoS等で発信元が詐称されている可能性や、リフレクションの可能性がありますが、確認できていません)

ブラジル発では10日に445/tcp、引き続き139/tcpのスキャンが活性化しています。マルウエア関連の活動の可能性があります。

今年は大きなイベントがある年でもあり、引き続きこうした観測は続けていくつもりですが、本業(笑)多忙の折は間隔が空くこともありますのでご容赦ください。

1433/tcp(MS-SQL-Server)ポートのスキャンは引き続き中国を中心に活発です。

中国発では、10日に短時間で広範囲のポートのスキャンを観測しています。意識的なスキャン活動の可能性があります。

台湾発では10日頃に23/tcpの活性化が見られました。

韓国IP発では123/udp(NTP)の活動が活発化しています。(UDPであるため、DoS等で発信元が詐称されている可能性や、リフレクションの可能性がありますが、確認できていません)

ブラジル発では10日に445/tcp、引き続き139/tcpのスキャンが活性化しています。マルウエア関連の活動の可能性があります。

今年は大きなイベントがある年でもあり、引き続きこうした観測は続けていくつもりですが、本業(笑)多忙の折は間隔が空くこともありますのでご容赦ください。

2019年12月27日金曜日

ポートスキャン概況(2019年12月27日)

2019年12月19日木曜日

ポートスキャン概況(2019年12月18日)

2019年12月17日火曜日

ポートスキャン概況(2019年12月17日)

2019年12月16日月曜日

ポートスキャン概況(2019年12月16日)

年末の多忙にかまけてレポートをしばらくサボってしまいました。このところの状況としては、23/tcp, 1433/tcp, 445/tcpが相対的に活発です。

23/tcpでは、従来から活発な米国、中国などに加えて、ブラジルでも数は相対的に少ないですが、コンスタントな活動が観測されています。また、オランダで昨日、一時的に活発化したのに加え、今日は早朝から午前中にかけて、タンザニア(TZ)発のスキャンの活発化を観測しました。

国別では、インドで23/tcp、139/tcp、445/tcp、1433/tcpなどが散発的に活発化しています。

日本発の活動は相対的に少ないですが、23/tcpの活動が僅かながら継続しているほか、22/tcp、445/tcp、1433/tcpなどの活動も時折活発化します。

とりわけ1433/tcpのスキャンは以前より頻繁に観測されるようになっており、世界的な活性化とも関連してちょっと気になります。

今月は本業?でバタバタしているため、レポートの頻度が下がってしまいますが、特筆すべき状況についてはできるだけレポートしたいと考えています。

23/tcpでは、従来から活発な米国、中国などに加えて、ブラジルでも数は相対的に少ないですが、コンスタントな活動が観測されています。また、オランダで昨日、一時的に活発化したのに加え、今日は早朝から午前中にかけて、タンザニア(TZ)発のスキャンの活発化を観測しました。

国別では、インドで23/tcp、139/tcp、445/tcp、1433/tcpなどが散発的に活発化しています。

日本発の活動は相対的に少ないですが、23/tcpの活動が僅かながら継続しているほか、22/tcp、445/tcp、1433/tcpなどの活動も時折活発化します。

とりわけ1433/tcpのスキャンは以前より頻繁に観測されるようになっており、世界的な活性化とも関連してちょっと気になります。

今月は本業?でバタバタしているため、レポートの頻度が下がってしまいますが、特筆すべき状況についてはできるだけレポートしたいと考えています。

登録:

投稿 (Atom)